Memed Password Pusher

Password Pusher існує як краща альтернатива надсиланню паролів електронною поштою.

Надсилання паролів електронною поштою є небезпечним за своєю суттю. До найбільших ризиків належать:

Ті ж самі ризики зберігаються при надсиланні паролів через SMS, WhatsApp, Telegram, чат тощо... Дані можуть бути і часто є вічними і непідконтрольними вам.

Використовуючи Password Pusher, ви обходите всі ці правила.

Для кожного пароля, опублікованого в Password Pusher, генерується унікальна URL-адреса, яку будете знати тільки ви. Крім того, термін дії паролів закінчується після досягнення певної кількості переглядів або закінчення певного часу. Після закінчення терміну дії паролі однозначно видаляються.

Якщо це вас зацікавило, спробуйте або перегляньте інші поширені запитання нижче.

І це правильно. Будь-яка хороша безпека починається зі здорового скептицизму до всіх задіяних компонентів.

Password Pusher існує як краща альтернатива надсиланню паролів електронною поштою. Він дозволяє уникнути вічного зберігання паролів в архівах електронної пошти. Він не є універсальним рішенням для забезпечення безпеки.

Password Pusher має відкритий вихідний код щоб джерело можна було публічно переглянути, або, як варіант, використовувати всередині вашої організації.

Паролі однозначно видаляються з бази даних після закінчення терміну їх дії. Крім того, випадкові токени URL генеруються на льоту, а паролі публікуються без контексту для їх використання.

Зауваження для тих, хто цікавиться екстремальною безпекою: я не можу достовірно довести, що код з відкритим вихідним кодом є тим самим, що працює на pwpush.com (це стосується всіх сайтів насправді). Єдине, що я можу надати в цьому відношенні, - це моя публічна репутація на Github, LinkedIn, Twitter і мій блог. Якщо це викликає у вас занепокоєння, не соромтеся переглянути кодекс, написати будь-які запитання, які у вас виникли, і розглянути можливість його внутрішнього використання у вашій організації.

Безумовно. Password Pusher має ряд додатків і утиліт командного рядка (CLI), які взаємодіють з pwpush.com або приватними екземплярами. Надсилайте паролі з CLI, Slack, Alfred App тощо.

Дивіться наш Інструменти та програми для більш детальної інформації.

Так. Використовуючи вищезгадані інструменти, багато користувачів та організацій інтегрують Password Pusher у свої політики та процеси безпеки.

У "The Інструменти розповідає про ресурси, доступні для автоматизації безпечного розповсюдження паролів.

Наразі лімітів немає, і я не маю наміру їх додавати. Щоб мінімально забезпечити стабільність сайту, Password Pusher за замовчуванням налаштовано з обмежувачем швидкості.

Так. Ми надаємо Докерні контейнери і інструкція з монтажу для широкого спектру платформ і сервісів.

tldr; docker run -p 5100:5100 pglombardo/pwpush-ephemeral:release

Password Pusher підтримує ребрендинг "з коробки", дозволяючи додавати власний логотип, текст і навіть змінювати зображення в додатку.

Вихідний код випускається під ліцензією GNU General Public License v3.0, і це в значній мірі визначає всі обмеження. Існує досить багато ребрендованих і перероблених сайтів-клонів Password Pusher, і я вітаю їх усіх.

Деякі організації зобов'язані дотримуватися політики безпеки, яка забороняє використовувати публічні сервіси для отримання конфіденційної інформації, наприклад, паролів. Існують навіть організації, які вимагають, щоб усі інструменти знаходилися в приватних інтрамережах без доступу до зовнішнього світу.

Саме з цих причин ми надаємо можливість (і заохочуємо) користувачам і організаціям запускати приватні екземпляри, коли це необхідно.

Запуск приватного екземпляра Password Pusher для вашої компанії або організації дає вам впевненість у тому, що ви точно знаєте, який код виконується. Ви можете налаштовувати і запускати його як завгодно.

З іншого боку, якщо ваш екземпляр буде зламано і шифрування буде зламано, зловмисники отримають цілеспрямований словник паролів для перебору облікових записів у вашій організації. Зауважте, що це стосується лише тих пушів, термін дії яких ще не закінчився.

У цьому відношенні публічний екземпляр на pwpush.com може бути кращим, оскільки він містить лише паролі без ідентифікаційної інформації, змішаної серед користувачів з усього світу.

Користувач повинен ретельно зважити всі "за" і "проти" і вирішити, який маршрут для нього найкращий. Ми з радістю підтримуємо обидві стратегії.

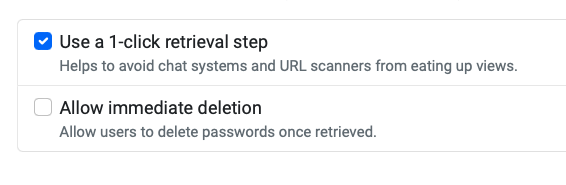

Деякі системи, такі як електронна пошта, брандмауери та чати, часто мають сканери посилань, які можуть з'їдати перегляди. Це робиться з міркувань безпеки або для того, щоб просто створити "попередній перегляд" для чат-систем.

Щоб запобігти цьому, використовуйте опцію "Крок відновлення в 1 клік" під час натискання паролів. Це вимагає, щоб користувачі переходили на попередню сторінку, щоб захистити перегляд від таких сканерів.

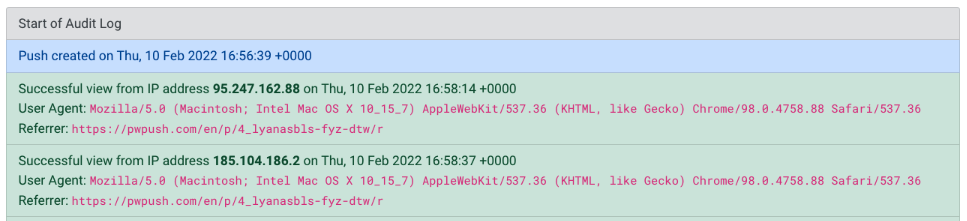

Як додатковий запобіжний захід, якщо ви створюєте обліковий запис, для кожного створеного push створюється журнал аудиту. Цей журнал аудиту може показати, хто і коли переглядав пуш-повідомлення.

Безумовно. Якщо вам потрібні будь-які ресурси, такі як статистика, графіки або щось інше, не соромтеся звертатися до мене: pglombardo at pwpush.com.

Дуже ймовірно. Я з радістю вислухаю всі ідеї та відгуки. Якщо у вас є такі, будь ласка, надсилайте їх на адресу Репозиторій Github і я відповім якнайшвидше.

Це проект з відкритим вихідним кодом, створений з любові до технологій та бажання покращити безпеку (і повсякденне життя) технічної спільноти.

Це не приносить жодних грошей, але потребує хостингу, який коштує близько 50 доларів на місяць для pwpush.com. Я з радістю сплачую їх з власної кишені вже більше 10 років.

Якщо ви відчуваєте бажання підтримати Password Pusher, ви можете приєднатися до Digital Ocean за допомогою значка нижче. Password Pusher отримає кредит на хостинг за перші витрачені $25.

Про інші способи підтримки Password Pusher див. також розділ "Хочете допомогти?" на сторінці "Про нас. Дякую! ❤️